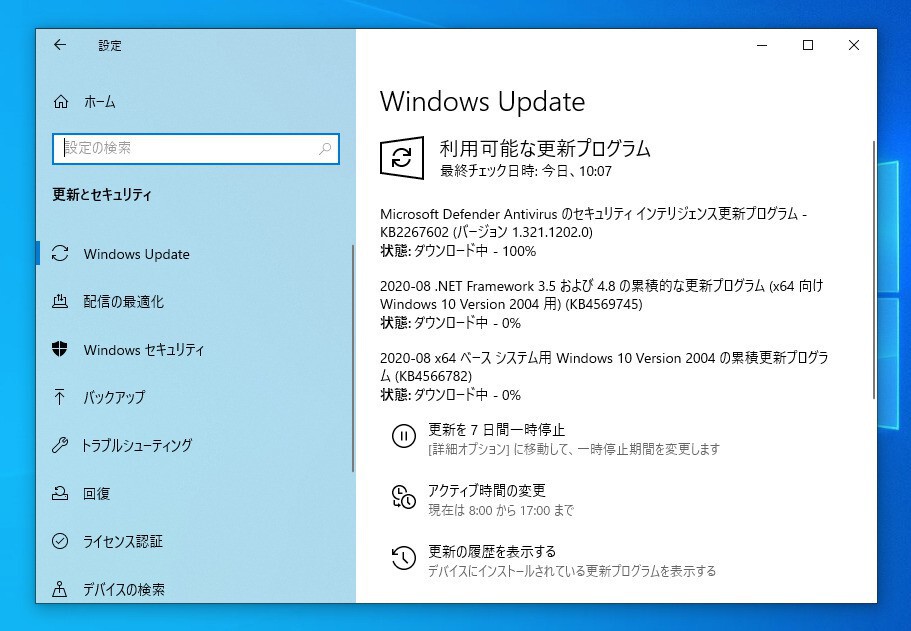

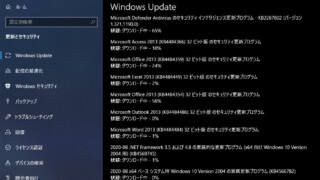

Microsoft定例のWindows Updateの日が来ていました。

CAUTION

一部の脆弱性については悪用が既に確認されているとのことで早期の適用を検討したほうが良さそうです。

主な注意点

- 2020 年 8 月の定例リリースで情報を公開した CVE-2020-1472 (NetLogon) の脆弱性に対応するために、Active Directory 環境における NetLogon セキュアチャネルが、secure RPC を求めるように動作変更をします。動作変更は、2020 年 8 月の月例更新プログラムと 2021 年 2 月に公開予定の月例更新プログラムの 2 回にわたり段階的に実施する予定です。

サポート対象かつ最新の状態である Windows 端末は既定で secure RPC を利用するため影響を受けません。しかし非 Windows 端末などにおいて追加の対応が必要となる場合がありますので、弊社のサポート技術情報 4557222 にて詳細をご確認ください。

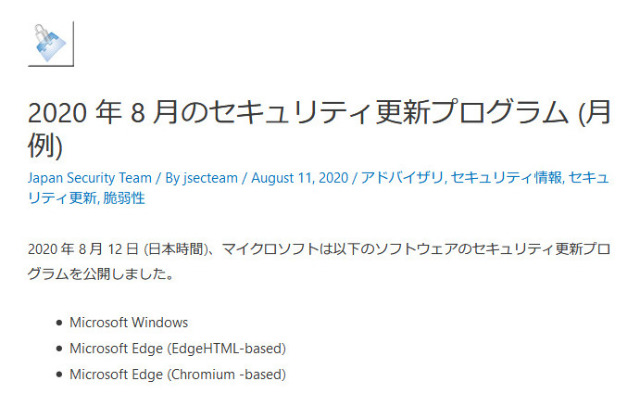

2020年8月のセキュリティ更新プログラム

| 製品ファミリ | 最大深刻度 | 最も大きな影響 | 関連するサポート技術情報またはサポートの Web ページ |

| Windows 10 v2004、v1909、v1903、v1809、v1803、v1709 | 緊急 | リモートでコードが実行される | Windows 10 v2004: 4566782 Windows 10 v1903 および Windows 10 v1909: 4565351 Windows 10 v1809: 4565349 Windows 10 v1803: 4571709 Windows 10 v1709: 4571741 |

| Windows Server 2019、Windows Server 2016、Server Core インストール (2019、2016、v2004、v1909、v1903) | 緊急 | リモートでコードが実行される | Windows Server 2019: 4565349 Windows Server 2016: 4571694 Windows Server v2004: 4566782 Windows Server v1903 および Windows Server v1909: 4565351 |

| Windows 8.1、Windows Server 2012 R2、Windows Server 2012 | 緊急 | リモートでコードが実行される | Windows 8.1 および Windows Server 2012 R2 マンスリー ロールアップ: 4571703 Windows 8.1 および Windows Server 2012 R2 セキュリティのみ: 4571723 Windows Server 2012 マンスリー ロールアップ: 4571736 Windows Server 2012 セキュリティのみ: 4571702 |

| Internet Explorer | 緊急 | リモートでコードが実行される | Internet Explorer の累積的な更新プログラム: 4571687 |

| Microsoft Office 関連のソフトウェア | 緊急 | リモートでコードが実行される | Microsoft Office 関連のソフトウェアに関連するサポート技術情報: 4484340、4484346、4484354、4484359、4484366、4484375、4484379、4484385、4484431、4484449、4484461、4484465、4484470、4484474、4484475、4484481、4484484、4484486、4484492、4484494、4484495、4484497 |

| Microsoft SharePoint 関連のソフトウェア | 重要 | リモートでコードが実行される | Microsoft SharePoint 関連のソフトウェアに関連するサポート技術情報: 4484183、4484191、4484462、4484471、4484472、4484473、4484476、4484478、4484479、4484487、4484490、4484498 |

| Microsoft .NET 関連のソフトウェア | 緊急 | リモートでコードが実行される | Microsoft .NET 関連のソフトウェアに関連するサポート技術情報: 4569745、4569746、4569748、4569749、4569751、4570500、4570501、4570502、4570503、4570505、4570506、4570507、4570508、4570509、4571692、4571694、4571709、4571741 |

| Microsoft Dynamics 365 | 重要 | なりすまし | Microsoft Dynamics 関連のソフトウェアに関連するサポート技術情報: 4541722 |

| Microsoft Visual Studio 関連のソフトウェア | 重要 | リモートでコードが実行される | Visual Studio のセキュリティ更新プログラムの詳細については、https://portal.msrc.microsoft.com/ja-jp/security-guidance を参照してください Visual Studio の更新プログラムの詳細については、https://docs.microsoft.com/ja-jp/visualstudio を参照してください。 |

| SQL Server Management Studio | 重要 | サービス拒否 | SQL Server Management Studio のセキュリティ更新プログラムの詳細については、https://portal.msrc.microsoft.com/ja-jp/security-guidance を参照してください。 SQL Server Management Studio の更新プログラムの詳細については、https://docs.microsoft.com/ja-jp/sql を参照してください。 |

| ChakraCore | 緊急 | リモートでコードが実行される | ChakraCore は Chakra のコア部分であり、HTML/CSS/JS で記述された Microsoft Edge と Windows アプリケーションを強化する高パフォーマンスの JavaScript エンジンです。詳細については、https://github.com/Microsoft/ChakraCore/wiki を参照してください。 |

既存の脆弱性情報とセキュリティ アドバイザリの更新

- CVE-2020-0794 (Windows) を更新しました。

- CVE-2020-1347 (Windows Storage Services) を更新しました。

次回のセキュリティ更新プログラムのリリース

次回のアップデートは2020年9月9日 (日本時間) の予定だそうです。

コメント

既に脆弱性の一部については悪用が確認されているそうで、できる限り適用を急いだほうが良さそうです。

IEに関する「スクリプトエンジンのメモリ破損の脆弱性(CVE-2020-1380)」と、Windowsに関する「Windowsのなりすましの脆弱性(CVE-2020-1464)」の2件については、すでに悪用が確認されているとして、早期に修正パッチを適用するよう呼びかけている。

https://cloud.watch.impress.co.jp/docs/news/1270587.html

参考情報

Microsoftが8月の月例パッチ公開、悪用確認済みの2件を含む計120件の脆弱性を修正

日本マイクロソフト株式会社は12日、8月の月例セキュリティ更新プログラム(修正パッチ)を公開した。マイクロソフトではユーザーに対して、できるだけ早期に修正パッチを適用するよう呼びかけている。

Microsoft、2020年8月の月例更新 - 7件の緊急修正、すでに悪用が確認された2件のゼロデイ脆弱性

マイクロソフトは、2020年8月12日(日本時間)、2020年8月のセキュリティ更新プログラム(月例パッチ)を公開した。既存の脆弱性情報の更新が2件行われた。また、今月の「悪意のあるソフトウェアの削除ツール」では、新たに対応を追加したファミ...

Microsoft、8月の月例セキュリティ更新プログラム公開 既に悪用の脆弱性も

今回修正された120件の脆弱性のうち、2件については既に悪用が確認されており、Internet Explorer(IE)を介して悪用される恐れもある。

今日は毎月恒例「Windows Update」の日

今月も毎月更新されるWindowsのセキュリティ更新プログラムやバグ修正が配信されるWindows Updateが行われました。早めにアップデートしておきましょう。

2020年9月15日:追記

8月のセキュリティパッチにおいて、「Windows Server」の脆弱性「Zerologon」というものに対処されているようですが、どうにもこれは深刻度大ということで早期の適用を実施する必要あるようです。

共通脆弱性識別子「CVE-2020-1472」が割り当てられたこの脆弱性は、8月の月例セキュリティパッチで対処された。同脆弱性は、ドメインコントローラーに対するユーザー認証プロトコル「Netlogon」に存在している、権限昇格を引き起こす脆弱性と説明されている。

この脆弱性は10段階の深刻度スコアで10と評価されているものの、詳細は公開されていなかったため、ユーザーやIT管理者は今までその本当の恐ろしさを知ることができなかった。

Microsoftおよび発見したセキュリティ会社も詳細な情報および対応方法が公開されているので、オンプレミスにてかつ最新の状態に出来ていない場合は早急に目を通して対応する必要あると思います。

日本マイクロソフト、Active Directory管理者に脆弱性対策を勧告

マイクロソフトは、8月の月例パッチで対処したNetlogonプロトコルにおける特権昇格の脆弱性に関する詳しい情報を公開した。